Arhiva za ‘šifriranje’ tag

Heartbleed bug: Bezbednosni OpenSSL propust koji utiče na 70% sajtova

Još jedan vrlo ozbiljan bezbedonosni propust uznemirio je online javnost. Naime, postoji velika opasnost da su vaše lozinke i finansijske informacije možda bile izložene, reč je o bezbednosnom propustu u kodu koji koristi dve trećine “bezbednih” sajtova na Internetu.

Bezbedonosni propust u kodu nazvan Heartbleed je ranjivost u OpenSSL kriptografskoj biblioteci koja omogućava napadačima da nevidljivo čitaju osetljive podatke sa Web servera kao što su kriptografski ključevi, korisnička imena i lozinke. Heartbleed propust je otkrila Finska kompanija koja se bavi bezbednosti na Internetu Codenomicon i Google-ov stručnjak za bezbednost Neel Mehta.

Šta je Heartbleed?

Heartbleed je bezbednosni propust u kodu popularnih OpenSSL verzija, softvera koji se koristi za šifriranje i zaštitu privatnosti vaših lozinki, bankovnih informacija i ostalih poverljivih podataka koje unosite na “bezbednim” sajtovima, kao što su Yahoo, Google i ostali sajtovi koji se mogu prepoznati po ikoni “katanac” u vašem pretraživaču.

OpenSSL je najpopularniji open source Kod za šifrovanje na Internetu. Važno je naglasiti da Heartbleed propust utiče na verzije koje koristi više od dve trećine aktivnih sajtova na Internetu, kao i e-mail i chat serveri, virtuelne privatne mreže i neki hardverski uređaji kao što su ruteri.

Treba reći da Heartbleed nije virus niti malware, ali on može biti iskorišćen od strane zlonamernih programa i sajber kriminalaca.

Ranjivost omogućava “svakome na Internetu” da pročita memoriju sistema zaštićenog sa OpenSSL tj. sa kodom koji sadrži ovaj bezbedonosni propust, tako da oni mogu dobiti ključeve potrebne za dekodiranje i čitanje podataka. Testovi su pokazali da Heartbleed propust omogućava pristup korisničkim imenima, lozinkama, instant porukama, e-mailovima, poslovnih dokumenata i poslovnoj komunikaciji.

Napadači imaju mogućnost da prisluškuju komunikaciju, kradu podatke direktno iz servisa i korisnika i da imitiraju usluge i korisnike,

navodi se na Heartbleed sajtu gde možete pronaći više informacija o ovom bezbedonosnom propustu.

Koje Internet usluge su pogođene?

Kompanija Microsoft je potvrdila da su njeni Azure Services prilično imuni na Heartbleed OpenSSL propust, osim za klijente koji koriste Linux slike u njenom Cloud-u. Google, Amazon, Rackspace i drugi su obavestili javnost o tome koje njihove usluga su pogođene.

Google navodi da je objavio zakrpu sa kojom rešava problem u uslugama Search, Gmail, YouTube, Wallet, Play, Apps i App Engine dok Chrome i Chrome OS nisu bili pogođeni. Kompanija navodi da će uskoro biti objavljena zakrpa za mobilni operativn i sistem Android 4.1.1, ostale verzije imune na Heartbleed propust, kao i za Search Appliance.

Google je takođe objavio zakrpe za sve instance na Cloud SQL i savetuje korisnike koji koriste Google Compute Engine da je potrebno da manuelno ažuririraju OpenSSL na svakoj pokrenutoj instanci ili da zamene sve postojeće slike sa verzijama koje uključuju ažuriran OpenSSL. Kompanija navodi da Heartbleed utiče na sve Debian, RHEL i CentOS instance u Compute Engine koji nemaju najnoviju verziju OpenSSL-a.

Za korisnike Google-ovog brzog HTTP protokola SPDY kompanija je objavila zakrpu, Apache modul koji podržava SPDY protokol.

Za one koji ne znaju šta je SPDY protokol od koristi će biti članak “Šta je Google-ov SPDY protokol i kako on pomaže u ubrzavanju Web-a”.

Yahoo navodi da su zakrpe objavaljene i da je većina njegovih usluga bezbedna.

Stručnjaci za bezbednost savetuju korisnike da sačekaju da online servisi objave da su popravile greške pa tek onda promene svoje lozinke.

Pre nekoliko dana objavljena je OpenSSL verzija sa svim bezbedonosnim ispravkama. Sajtovi i druge usluge mogu biti bezbedni korišćenjem ove nove OpenSSL verzije ili onemogućavanjem inficiranog dela Koda.

Ako ste zabrinuti za bezbednost na nekom sajtu, možete testirati taj sajt koristeći Qualys SSL Server Test.

Šifrirajte e-mail besplatno sa Encipher.it

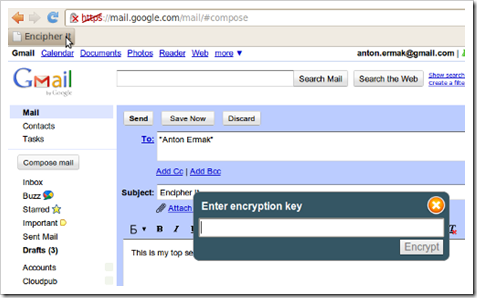

Želite li da sačuvate vaše e-mail poruke bezbednim od radoznalih očiju? Encipher.it je besplatan alat sa kojim možete da šifrirate e-mail, ili bilo koji blok teksta koji unesete na sajt.

Bilo bi dobro da Encipher.it sačuvate u svoj Bookmark bar kako bi mu veoma lako pristupali kad go vam zatreba.

Kada budete spremni da ga koristite, pokrenite svoj web bazirani e-mail u vašem pregledniku, i sastavite poruku. Kliknite na Encipher.it u Bookmark baru i od vas će biti zatraženo da unesete ključ za šifrovanje vaše poruke. U ključ za šifrovanje možete uključiti bilo koji niz brojeva i slova (što je duži i komplikovaniji vaš ključ za šifrovanje to je bolje). Naravno, ključ za šifrovanje je nešto što morate zapamtiti ili imati negde zapisan s obzirom da bez njega vaš e-mail neće biti čitljiv, tj. neće se moći dešifrovati.

Kada ste uneli ključ za šifriranje, kliknite na dugme Encript, i tada će se primeniti 256-bitni AES (Advanced Encription Standard) algoritam koji radi u realnom vremenu. Treba reći da je 256-bitna enkripcija vrsta zaštite podataka koju koriste web sajtovi mnogih banaka i Vladinih službi.

Encipher.it će transformisati vašu poruku u blok besmislica i kreirati link ka sajtu Encipher.it tako da ga primaoci vašeg e-maila mogu koristiti za dešifrovanje poruka. Dešifrovanje je vrlo jednostavan proces za primaoce kada imaju vaš ključ za šifrovanje. Ključ za šifrovanje sa kojim će primaoci dešifrovati vaš e-mail možete poslati u odvojenom e-mailu, SMS-om ili da obavite telefonski poziv i kažete primaocu ključ sa kojim će dešifrovati e-mail. Samo oni koji imaju vaš ključ mogu čitati vaše e-mail poruke.

Na ovaj način možete zaštititi vaše privatne podatke na javnim računarima, ali takođe može da zaštiti i vas ako neko hakuje vaš e-mail nalog.

Treba reći da Encipher.it nije ograničena samo na e-mail, sa njim se može šifrovati skoro sav tekst koji kucate u pregledniku uključujući i poruke koje se šalju preko Facebook-a i drugih društvenih mreža.

Bookmarklet pokreće savKod lokalno na računaru, tako da nema bojazni da će Encipher.it osoblje ili neko drugi da osluškuje vaše poruke dok se prenose na server za šifrovanje / dešifrovanje.

Ruska kompanija predstavila prvi komercijalni set alata za dešifriranje iOS

Prvi komercijalno dostupan skup alata za probijanje enkripcija i lozinki na iOS uređajima dolazi od strane Ruske sigurnosne tvrtke ElcomSoft. Jedan dio njihovog softvera je za razbijanje lozinki, dok je drugi dio, dostupan samo za policiju i Sudske agencije, u mogućnosti da ekstrahtuje brojeve korištene za kreiranje šifriranih ključeva za iOS podatke kako bi renderovao dešifriranu sliku uređaja.

Prvi komercijalno dostupan skup alata za probijanje enkripcija i lozinki na iOS uređajima dolazi od strane Ruske sigurnosne tvrtke ElcomSoft. Jedan dio njihovog softvera je za razbijanje lozinki, dok je drugi dio, dostupan samo za policiju i Sudske agencije, u mogućnosti da ekstrahtuje brojeve korištene za kreiranje šifriranih ključeva za iOS podatke kako bi renderovao dešifriranu sliku uređaja.

Alat za dešifriranje omogućava da se nekoliko različitih vrsta ključeva izvuče iz uređaja, uključujući i jedinstveni ključ uređaja (UID) i deponovani ključ dobiven korištenjem UID i deponovanih uparenih zapisa. Ako je uređaj zaštićen samo sa 4-znamenkastim passcode, program onda samo treba da probije sebi put kroz to, da bi dobili pristup svim šifriranim informacija.

iOS nikada nije važi za sigurnosnu tvrđavu, pa čak i ovaj novi alat koristi varijacije prethodno otkrivenih načina. Charlie Miller, iz Pwn2Own i glavni konzultant istraživanja Accuvant, čak je ukazao da je i Fraunhofer Institut za sigurne informacijske tehnologije, detaljno objasnio vrlo sličan metod u znanstveni radu objavljenom u veljači. Međutim, njihov alat nije za prodaju.

Ovaj komercijalno dostupan alat vam omogućava da svoj telefon ili Tablet na prilično jednostavan način zaštitite mnogo složenijom lozinkom od 4-znamenkastog koda, za zaštitu svojih podataka. ElcomSoft metod dolazi sa alatom za razbijanje lozinki, ali njegova prevashodna učinkovitost proizlazi iz definiranja granica mogućeg nagađanja, kao što je varijacija na određene riječi.