Arhiva za ‘hakeri’ tag

Kina priznala postojanje Plave Armije sastavljene od 30 kompjuterskih eksperata

Kina je po prvi put priznala da uložila ogromna finansijska sredstva u formiranje jedinice od 30-ak komandosa, sajber ratnika. Ova jedinica je navodno obučena da zaštiti Narodnooslobodilačku vojsku od vanjskih napada na njenu mrežu.

Kina je po prvi put priznala da uložila ogromna finansijska sredstva u formiranje jedinice od 30-ak komandosa, sajber ratnika. Ova jedinica je navodno obučena da zaštiti Narodnooslobodilačku vojsku od vanjskih napada na njenu mrežu.

Jedinica poznate kao "Plava Armija", nominalno je defanzivna, međutim poznati su strahovi Vlada širom sveta koji sumnjaju da bi njihovi sistemi i tajne mogle da budu cilj koordinirsanih Kineskih sajber napada. Ono što je poznato i što još više podgrejava ove strahove jeste činjenica da je ova jedinica oformljena od najvećih IT talenata koje Kina ima.

Potvrda postojanja Plave Armije došla je tokom brifinga Kineskog Ministarstva Odbrane čiji je portparol, Geng Yansheng, rekao je potrošeno desetine miliona kako bi se obučila i oformila ova jedinica koja ima za cilj da poboljša bezbednost Kineskih vojnih snaga. Iz obraćanja se moglo shvatiti da Plava Armija formalno postoji već dve godine, ali takođe da u okviru Narodnooslobodilačke vojske postoji više od decenije.

Xu Guangyu, pripadnik udruženja za kontrolu naoružanja i razoružanje Kine, opisao je postojanje Plave Armije kao veliki iskorak NOA, i kao potvrdu da Kina ne može da dozvoli "prazan prostor" po pitanju državne i vojne bezbednosti.

Internet nema granice, tako da ne možemo reći koja država ili organizacija će biti naš neprijatelj ili ko će nas napasti. Plava Armija kao glavni cilj ima samoodbranu a moram reći da njena sposobnost ni malo ne zaostaje za ostalim službama koje imaju ostale zemlje. Mi nećemo pokrenuti napad na bilo koga,

izjavio je Xu Guangyu.

U nedavnom testu svojih mogućnosti, Plava Armija je učestvovala u simulaciji sajber bitke protiv napadača koji je četiri puta veći od nje. Njen zadatak je bio da brani Kinesku vojnu mrežu od napada u obliku virusa, neželjene pošte kao i da spreči misiju koja ima za cilj upad u vojnu mrežu i krađa tajnih podatak o raspoređivanju trupa. Plava Armija je, naravno, trijumfovala.

Upitan da li je kojim slučajem jedinica bila korištena za sajber napade na neku od stranih zemlja, gospodin Geng je rekao da je Internet bezbednost postala međunarodni problem sa uticajem na vojno polje. On dodaje da je i Kina takođe bila žrtva svoje nemogućnosti da se zaštiti od sajber napada u prošlosti.

Čak i bez ovog priznanja o postojanju Plave Armije, već neko vreme cela Internet Security industrija govori da veruje da su kineski hakeri odgovorni za najveći broj sajber napada širom sveta. Takođe, mnoge kompanije koje se bave bezbednosti na Internetu navode da su ovi napadi rezultat dobro obučene i koordinisane grupe ljudi.

Izveštaj o sajber špijunaži koji je prošle godine predstavio Symantec, navodi da više od četvrtine svih pokušaja krađe osetljivih korporativnih podataka dolazi iz Kini i da je grad Shaoxing, na istoku zemlje, identifikovan kao najveći generator napada. Zapadne obaveštajne službe veruju da su mnogi Kineski napadi sprovodeni od hakera koji su povezani sa Narodnooslobodilačkom vojskom ili Kineskom Vladom.

PlayStation Network i Qriocity ponovo dostupni

Milijuni korisnika PlayStation-a opet su u stanju pucati, boriti se i utrkivati se na svom putu kroz online svjetove nakon što je Sony vratio u funkciju svoj online gaming servis na mnogim tržištima. Osnovni servis na PlayStation Network i Qriocity je nakon više od tri tjedna uključen za korisnike u Sjevernoj Americi, Europi, Bliskom Istoku, Australiji i Novom Zelandu, dok će korisnici u Aziji morati malo duže čekati na omogučavanje usluge.

Milijuni korisnika PlayStation-a opet su u stanju pucati, boriti se i utrkivati se na svom putu kroz online svjetove nakon što je Sony vratio u funkciju svoj online gaming servis na mnogim tržištima. Osnovni servis na PlayStation Network i Qriocity je nakon više od tri tjedna uključen za korisnike u Sjevernoj Americi, Europi, Bliskom Istoku, Australiji i Novom Zelandu, dok će korisnici u Aziji morati malo duže čekati na omogučavanje usluge.

Krajem prošlog mjeseca Sony je morao da zatvori ovaj servis nakon što je otkriveno da su nepoznati hakeri provalili i pokupili lične podatke milijuna korisnika.

PlayStation Network je platforma za online igre i kanal kroz koji Sony prodaje igre i druge sadržaje za konzole i mobilne uređaje. Qriocity je online servis za Sony-jeve umrežene proizvode koji nudi glazbu i video sadržaj.

Prva faza u sprovedena u SAD i Europi je prošla dobro, nije bilo većih problema. Servis je već dostupan korisnicima.

izjavio je Satoshi Fukuoka, glasnogovornik Sony Computer Entertainment u Tokiju.

Sony je također ponovo osposobio reprodukciju već iznajmljenih videa, "Music Unlimited" online streaming audio, pristupu uslugama trećih strana poput Netflix i Hulu, PlayStation Home i značajku chat. Potpuno osposobljavanje servisa očekuje se do kraja svibnja na ovim sada aktivnim tržištima. Korisnici u Aziji, uključujući Sony-jevo domaće tržište,Japan, još uvijek čekaju na popravak servisa.

Tvrtka se savjetuje sa regulatornim tijelima na svakom od tržišta na kojem djeluje prije nego što vrati servis u funkciju. Sony službeno ne treba suglasnost za ponovno pokretanje online usluge, no tvrtka je odlučila potražiti razumijevanje regulatora prije nego što to učini, navodi Satoshi Fukuoka.

Sony priznao da je uhakovan i da su ugroženi podaci 70 milijuna korisnika

Kompanija Sony je na svom oficijelnom blogu postavila upozorenje za više od 70 milijuna svojih korisnika da su njihovi osobni podaci, koji uključuju korisnička imena, adrese, e-mail adrese, datum rođenja, lozinke i korisnička imena za PlayStation Network i Qriocity, kao i ostale podatke, nakon hakerskog napada došli u ruke "neovlaštenoj osobi".

Kompanija Sony je na svom oficijelnom blogu postavila upozorenje za više od 70 milijuna svojih korisnika da su njihovi osobni podaci, koji uključuju korisnička imena, adrese, e-mail adrese, datum rođenja, lozinke i korisnička imena za PlayStation Network i Qriocity, kao i ostale podatke, nakon hakerskog napada došli u ruke "neovlaštenoj osobi".

Iako nema dokaza da su hakeri pristupili podacima koji se tiču korisničkih kreditnih kartica, za sada ipak ne možemo isključiti tu mogućnost. Ako ste unijeli podatke o vašoj kreditnoj kartici preko PlayStation Network ili Qriocity, kao mjera opreza, kompanija Sony vam savjetuje da kontaktirate banku jer ipak postoji mogućnost da hakeri posjeduju vaš broj kreditne kartice. Sa velikom pozdanošću možemo potvrditi da sigurnosni kodovi nisu bili izloženi hakerima,

navodi se u upozerenju kompanije Sony.

Zanimljivo je da se za hakerski upad u Sony-jevu mrežu čulo nakon objave hakerske grupe Anonymous da nemaju ništa sa ovim napadom.

Sony-jeva mreža je i dalje nefunkcionalana a do kada će to tako biti još uvijek nema nikakvih obavještenja iz kompanije.

EMC-ov anti-hakerski odjel hakiran!

Najveći svjetski proizvođača računala za pohranu podataka objavio je da je njegov odjel sigurnosti hakiran, te da su uljezi kompromitirali naširoko korištenu tehnologiju za sprečavanje upada u računala. Ovaj hakerski upad je sramota za EMC Corp, koji je sada također i potencijalna prijetnja za vrlo osjetljive računalne sustave.

Najveći svjetski proizvođača računala za pohranu podataka objavio je da je njegov odjel sigurnosti hakiran, te da su uljezi kompromitirali naširoko korištenu tehnologiju za sprečavanje upada u računala. Ovaj hakerski upad je sramota za EMC Corp, koji je sada također i potencijalna prijetnja za vrlo osjetljive računalne sustave.

Javno priznanje od strane zaštitarske tvrtke da je njezina anti-hakerska tehnologija hakirana prava su rijetkost. Ovo je posebno zabrinjavajuće jer tehnologija koju prodaje EMC odjel sigurnosti, RSA, igra važnu ulogu u izradnji sigurnosti da neovlaštene osobe ne mogu da se prijavite na dobro čuvano mreže.

Opseg napada još nije poznat ali potencijalni štetni utjecaj bi mogao biti široko rasprostranjen. Korisnici RSA su vojske, Vlade, različite banake, zdravstvene ustanove i zdravstvena osiguranja. EMC je također korisnik RSA.

EMC u podnesku upućenom Securities and Exchange Commission navodi da je RSA žrtva onog što je poznato kao "advanced persistent threat", industrijski žargon za sofisticirane računalne napade. Termin je često povezivan i sa korporativnom špijunažom, državim napadima i cybercriminal bandama visokog nivoa.

Tehnologija podupire sveprisutni RSA-branded keychain "Dongles" i druge proizvode koji važnim računalnim mrežama pružaju dodatni sloj zaštite. Čak i kada je lozinka ukradena, jako je teško upasti u računalo. RSA uređaj radi u dogovoru s back-end programima, generira dodatne lozinke koje su poznate samo nositelju uređaja ali ako neko uspije shvatiti kako se ove dodatne lozinke generiraju, onda je sustav u opasnosti. RSA je jedan od najpoznatijih imena za tehnologiju "dvo-faktorne provjere autentičnosti".

RSA je odbio komentirati koliko je informacija ukradeno i kojeg tipa. Richard Stiennon, sigurnosni analitičar tvrtke IT-Harvest, ističe da će biti strašnih posljedica ako kriminalci dođu u situaciju da tiho upadnu u iznimno važne sustave korištenjem ukradenih podataka. Ne bi ni znali da imate uljeza u sustavu.

U svom podnesku EMC navodi da su "uvjereni da informacije koje su ukradene ne omogućuju uspješna izravan napad na bilo kojeg od naših RSA SecurID kupaca." Međutim, upozoravaju da bi "ove informacije mogle da se koriste za smanjenje učinkovitosti dva faktora provjere kao dio šireg napada."

Tvrtka je priopćila kako je napravila korake zaneposrednu sanacija i zaštitu svojih kupaca ne precizirajući koji su to koraci.

EMC još navodi da ne očekuje da će ovaj hakerski upad imati značajan utjecaj na financijske rezultate kompanije. Njegove dionice su međutim odmah nakon objave pale za 8 centi i trenutna vrijednost im je 25,58 dolara.

Za veliki broj web preglednika otkrivene slabosti koje mogu biti iskorištene za napad

Osam od 10 web preglednika korisnika su ranjivi na napade koji dolaze od već zakrpljenih bugova, navode stručnjaci za bezbednost.

Osam od 10 web preglednika korisnika su ranjivi na napade koji dolaze od već zakrpljenih bugova, navode stručnjaci za bezbednost.

Loše stanje krpljenih (patched) pretraživača zapanjili su Wolfgang Kandek-a, prvog čoveka bezbednosti provajdera Qualys, koji je predstavio podatke iz kompanijinog besplatnog BrowserCheck servisa na konferenciji RSA koja se održava u San Francisku.

BrowserCheck skenira Windows, Mac i Linux mašine kako bi identifikovao slabosti pretraživača koje mogu biti iskorištene za napad, kao i 18 plugin-ova za preglednike među kojima se Adobe Flash i Reader-u, Oracle-ova Java i Microsoft Silverlight i Windows Media Player.

Kada se pretraživači i njihovi dodaci uzmu zajedno u obzir, onda dobijamo da je između 65% i 90% svih sistema korisnika skeniranih sa BrowserCheck od juna 2010 godine prijavilo najmanje jedan komponentu kojoj je istekao datum. U januaru 2011 godine, oko 80% mašina su bile ranjive.

Još gore, oko 30% plugin-ova pretraživača su ostali unpatched. Podaci koji se odnose na Windows operativni sistem pokazuju da, u proseku, oko 10% svih računara nikada ne dobiti Microsoft-ove zakrpe.

Najveći problem predstavljaju plugin-ovi, jer ako bi pogledali podatke koji se odnose samo na preglednike vidjeli bi da samo 25% skeniranih mašina ima nezakrpljen preglednik.

Plug-in koji najčešće zahteva patch je Oracle-ova Java, koja je, kako se navodi u podacima, zastarela na više od 40% skeniranih sistema. Adobe Reader je na drugom mestu, sa oko 32% računara koji izveštavaju o ranjivosti verzije. Apple QuickTime je treći, sa nešto manje od 25%.

Wolfgang Kandek navodi da vidi dva rešenja ovoga ne malog problema.

Jedno je postojanje samo jednog update-a a drugo može doći sa najnovijim preglednicima kao što su Firefox 4, IE9 i Chrome koji podržavaju HTML5, web standard koji podržava audio i video obradu, koju sada obavljaju mnogi od najpopularnijih plugin-ova, uključujući Flash, QuickTime i Windows Media Player. Što implicira da bi prelazak više funkcionalnosti na HTML5 pomogao, jer nam onda ne bi trebali plugin-ovi.

Kako je udaljeni Rumunjski grad postao centar Internet prijevara

Tri sata od Bukurešta, rumunjskom državnom cestom 7, dolazite u grad Ramnicu Valcea koji prepoznajete po trgovini Mercedes-Benz koja se nalazi na samom ulazu u grad. Nedaleko se nalazi još jedna trgovina luksuznih europskih automobile, u stvari, cijeli grad je prepun skupih automobila, BMW, Audi i Mercedes koje voze dvadestogodišnjaci sa zlatnim lancima oko vrata. Među službenicima za provedbu zakona diljem svijeta, ovaj grad od 120 tisuća stanovnika ima nadimak: Hackerville.

Tri sata od Bukurešta, rumunjskom državnom cestom 7, dolazite u grad Ramnicu Valcea koji prepoznajete po trgovini Mercedes-Benz koja se nalazi na samom ulazu u grad. Nedaleko se nalazi još jedna trgovina luksuznih europskih automobile, u stvari, cijeli grad je prepun skupih automobila, BMW, Audi i Mercedes koje voze dvadestogodišnjaci sa zlatnim lancima oko vrata. Među službenicima za provedbu zakona diljem svijeta, ovaj grad od 120 tisuća stanovnika ima nadimak: Hackerville.

Grad je doista pun online lopova ali samo mali postotak njih su pravi hakeri. Većina je specijalizirana za eCommerce prevare i malware napade na poduzetnike. Prema navodima vlasti, na ovaj način desetci milijuna dolara su dospjeli na ovaj prostor u posljednjih deset godina, što je potaklo razvoj, izgradnju novih stambenih zgrada, noćnih klubova i trgovačkih centara. Ramnicu Valcea je grad koji se bavi cyber kriminalom, a posao zadnjih godina cvjeta.

Godine 1989, revolucija koja je počela sa antivladinim nemirima završila je izgnanstvom Nicolae Ceauşescu i njegove supruge, a zemlja se počela prelazak na tržišno gospodarstvo. 1998 godine, počela je druga revolucija, Internet.

Ramnicu Valcea je grad koji je bio bolji nego mnogi gradovi u ovoj relativno siromašnoj zemlji, imao je desetljećima staro kemijsko postrojenje i skroman turizam. No, većina mladih se borila da pronađe posao. Nitko zapravo ne zna kako i zašto su ta djeca počela sa Internet prijevarama. Pogledaj kompletan post »

Hakeri koriste servere Kineskih tvrtki za napade

Američka sigurnosna tvrtka McAfee je u svom izvješću citirala Kineskog prodavca hosting prostora, čija tvrtka se povezuje sa Internet špijunažom zapadnih naftnih kompanija, da njegova tvrtka iznajmljuje serverski prostor stotinama hakera.

Američka sigurnosna tvrtka McAfee je u svom izvješću citirala Kineskog prodavca hosting prostora, čija tvrtka se povezuje sa Internet špijunažom zapadnih naftnih kompanija, da njegova tvrtka iznajmljuje serverski prostor stotinama hakera.

Sigurnosna tvrtka McAfee ipak ostavlja otvorenu i mogućnost da hakeri možda Kinezi, nego netko tko krije svoj identitet posredstvom Kineskih računala.

Čovjek koga McAfee navodi u svom izvješču je Song Zhiyue, prodavač hostinga za tvrtku sa sjedištem u gradu Heze. On je izjavio da je čuo da su kineski hakeri napali američke naftne kompanije, ali je odbio komentirati izvješće McAfee-a u kom se navodi da je on taj koji je obezbijedio ključnu infrastrukturu hakerima, ali da nije on taj koji je to planirao.

“Naša tvrtka ima velik broj hakera”, kao kupaca, navodi Song u telefonskom razgovoru i dodaje, “Ja sam ih imam nekoliko stotina među svim mojih klijentima.”

Song Zhiyue navodi da hakeri koriste usluge njegove tvrtke za kontrolu 10.000 na daljinu kontroliranih računala, bez znanja vlasnika. On je odgovorio sa “da” na pitanje da li se takve aktivnosti mogu smatrati nezakonitim, ali je isto tako rekao da Kineske vlasti nikada povodom tog pitanja nisu kontaktirali sa njegovom tvrtkom. Pogledaj kompletan post »

Grupa Anonymous hapšenja u Velikoj Britaniji smatra objavom rata!

Grupa Anonymous je izdala upozorenje Britanskoj vladi nakon što je pet muškaraca juče uhapšeno pod sumnjom da su povezani sa grupom.

Grupa Anonymous je izdala upozorenje Britanskoj vladi nakon što je pet muškaraca juče uhapšeno pod sumnjom da su povezani sa grupom.

Grupa Anonymous, koja je preuzela odgovornost za niz DDoS napada pokrenutih kao podrška sajtu Wikileaks, ističe da ova hapšenja vidi kao čistu “objavu rata” od strane britanskih vlasti.

Naš savet za vas, Vladu Velike Britanije je da ovu izjavu shvatite kao ozbiljno upozorenje od građana sveta, navodi se u saopštenju grupe Anonymous.

Kabinet sa sajber bezbednost koji je deo Cabinet Office-a koji koordinira britanskom kompjuterskom odbranom i napadima, navodi da obaveštajna služba GCHQ prati situaciju putem GovCertUK kompjuterskog tima za vanredne situacije.

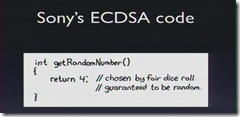

Sony PlayStation 3 hakiran zbog loše implementacije kriptografije

Grupa hakera koja sebe naziva "fail0verflow" tvrdi kako je pronašla način za preuzimanje kontrole nad PlayStation 3. Glavni razlog njihovog uspeha je loša implementacija kriptografije javnim ključem što omogućuje pristup unutrašnjosti sistema.

Grupa hakera koja sebe naziva "fail0verflow" tvrdi kako je pronašla način za preuzimanje kontrole nad PlayStation 3. Glavni razlog njihovog uspeha je loša implementacija kriptografije javnim ključem što omogućuje pristup unutrašnjosti sistema.

Na CCC (Chaos Communication Conference) konferenciji, grupa je u 45 minuta prezentovala metode sa kojima su probili razne nivoe zaštite popularne konzole, uključujući hipervizora, lanac vernosti i potpisane izvršne fajlove. Nakon razbijanja nekoliko zaštitnih mehanizama, ova grupa je uspela locirati ECDSA potpis, privatni kriptografski ključ. Prilikom provere generisanih ključeva, shvatili su da ključ uopšte nije generisan slučajnim, već fiksnim parametrom, što je omogućilo jednostavno otkrivanje prihvatljivih ključeva.

Primarni cilj rada grupe je razbijanje zaštite kako bi se omogućila instalacija Linux-a na svaki PS3 koji je ikada prodan a koju je Sony nasilno onemogućio na Slim verzijama konzole.

Google pretraga sada upozorava korisnika kada je sajt kompromitovan

U svojoj borbi protiv zlonamernih programa i pošiljaoca neželjene pošte, Google će od sada informisati korisnike u rezultatima pretrage kada je navedeni sajt kompromitovan.

U svojoj borbi protiv zlonamernih programa i pošiljaoca neželjene pošte, Google će od sada informisati korisnike u rezultatima pretrage kada je navedeni sajt kompromitovan.

Ukoliko Google otkrije da je sajt hakovan i izmenjen od strane trećih lica, pretraživač će prikazati jednostavnu poruku ispod rezultata pretrage: "Ovaj sajt je možda kompromitovan". Ako kliknete na linkovani tekst, to će vas odvesti na stranicu Google centar za pomoć objašnjavajući da je sajt verovatno hakovan ili na neki drugi način ugrožen.

Google navodi da koristi "razne automatizovane alatke za otkrivanje zajedničkih znakova hakovanja kako bi detektovao takve sajtove što je pre moguće." Pored toga što prikazuje upozorenje u okviru rezultata pretrage, Google će takođe pokušati da kontaktirate webmastera sajta preko alatke za webmastere i njegove poznati kontakt e-mail adrese. Google navodi da već nekoliko godina obaveštava korisnike kada žele da posete sajt koji sadrži malware kroz posebnu stranicu upozorenja.