Arhiva za ‘krađa’ tag

Trojanac Eurograbber prošao autentifikaciju sa dva faktora i ukrao 40 miliona evra iz evropskih banaka

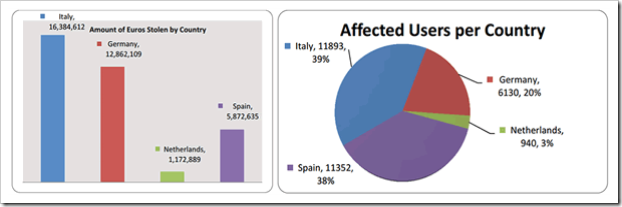

Sofisticirani, višeslojni trojanac pod nazivom “Eurograbber” odgovoran je za krađu oko 40 miliona eura sa bankarskih računa širom Evropske Unije. Eurograbber je nova i veoma uspešna varijanta ZITMO ili Zeus-In-Mobile-Trojan. Treba reći da je napad ovim trojancem registrovan samo na banke u zemljama Evrozone, ali njegova varijacija bi mogla potencijalno uticati i na banke u zemljama van Evropske Unije.

Ova varijacija zloglasnog Zeus trojanca sposobna je za praćenje online bankarskih sesija i probijanje dva faktora autentifikacije sa onim što se naziva pametnim programiranjem i društvenim inženjeringom.

Da bi korisnik postao žrtva Eurograbber-a, on mora prvo da koristi računar zaražen sa ovim trojancem. Plan obično podrazumeva da se namami korisnik na zlonamerni Web sajt. Kada inficira računar korisnika, trojanac će pratiti dešavanja na pretraživaču s ciljem praćenja bankarskih sesija. Kada korisnik poseti sajt banke, Eurograbber će ubrizgati JavaScript i HTML oznaku u njegov pretraživač, što će rezultirati sa prozorom koji će od korisnika zatražiti njihov broj telefona pod izgovorom “nadogradnje bezbednosti bankinog softvera”. To je ustvari ključ sa kojim Eurograbber prolazi autentifikaciju sa dva faktora.

Pošto se ovaj zahtev za brojem telefona pojavljuje kada korisnik otvori sajt banke, on će bez mnogo razmišljanja i sumnje upisati svoj broj telefona. Sledeće, korisnici pametnih telefona dobiće lažnu SMS poruku sa kojom se od njih traži da instaliraju aplikaciju koja je navodno “besplatni softver za šifrovanje”. Nažalost, .APK (Android) ili .JAD (BlackBerry) datoteka na koju poruka linkuje je ustvari aplikacija koja ima sposobnost da presretne SMS poruke koje šalju banke a koje sadrže transakcijske autorizacijske brojeve (TAN). TAN su jednokratni autorizacijski kodovi koje koriste neke banke za odobravanje finansijskih transakcija i zbog (ironično) povećanja bezbednosti.

Dalje, korisniku će biti predstavljeno uputstvo za završetak procesa, čime se osigurava da su njihov računar i mobilni telefon kompromitovani.

Sledeći put kada se korisnik prijavi na sajt svoje banke, trojanac će automatski pokrenuti transfer novca pod krinkom njihove bankarske sesije. Ove transakcije bi obično se kreću u rasponu od 500 do 250.000 evra. U normalnoj situaciji korisnik bi dobio SMS obaveštenje koje sadrži jednokratni TAN za odobravanje transakcije, međutim trojanac na pametnom telefonu će tiho presresti SMS, pokupiti TAN i odobriti transakciju. Vlasnik će tek kasnije primetiti da na njegovom računu nedostaje određeni iznos novca.

Svi oni koje interesuje više pojedinosti o Eurograbber trojancu mogu pročitati detaljan izveštaj koji su obavili Versafe i Check Point Software Technologies u kojem se otkriva kako ovaj trojanac radi.

Zatvorske kazne za Rumunske hakere koji su hakirali POS terminale u Subway restoranima

Dvojica Rumuna priznala su da su učestvovali u hakiranju terminala za plaćanje kreditnim karticama u više od 150 Subway restorana u SAD sa kojih su ukrali podatke više od 146.000 računa i napravili štetu od 10 miliona dolara.

28-godišnji Julijan Dolan iz Craiova i 27-godišnji Cezar Butu, 27 iz Ploiesti, juče su se izjasnili krivim za učestvovanje u kompjuterskoj zaveri i prevari. Oni čine polovinu Rumunske grupe koju su Američki pravosudni organi optužili u decembru za hakeranje terminala za plaćanje kreditnim karticama u Subway restoranima.

Priznanjem krivice, priznali su učešće u zaveri koja je trajala od 2009 do 2011 godine. Ovim priznanjem Julijan Dolan pristao je da bude osuđen na sedam godina zatvora, a Cezar Butu na 21 mesec zatvora.

Vođa ove Rumunske hakerske grupe navodno je Adrian-Tiberiu Oprea koji se trenutno nalazi u pritvoru SAD gde čeka suđenje. Grupa je koristila podatke sa ukradenih kreditnih kartica za razna plaćanja ili za transfer novca na svoje račune.

Julijan Dolan daljinski je skenirao Internet u potrazi za ranjivim POS sistemima u SAD koji na sebi imaju instalirane neke specifične aplikacije za daljinsko upravljanje (RDA). Korišćenjem ovih RDA, Dolan se prijavljivao na ciljane POS sisteme preko Interneta. Ovi sistemi su često bili zaštićeni lozinkom pa je Dolan razbijao ove lozinke dobijajući administrativni pristup. Nakon toga bi prebacivao sve podatke na lokacije koje je pripremio Adrian-Tiberiu Oprea.

Julijan Dolan priznao je da je ukrao podatke 6.000 vlasnika platnih kartica i da je za to bio plaćen 7.000 dolara od Adrian-Tiberiu Oprea. Cezar Butu je priznao da je od Adrian-Tiberiu Oprea kupio podatke 140 ukradenih kreditnih kartica.

Hakeri ukrali 6.5 miliona LinkedIn lozinki!

Nekoliko izvora danas je objavilo da je 6,5 miliona hashed i šifrovanih LinkedIn lozinki navodno kompromitovano. Norveški web sajt Dagens IT prvi je objavio da je 6,5 miliona šifrovanih LinkedIn lozinki kompromitovano i objavljeno na Ruskom hakerskom sajtu.

Per Thorsheim, stručnjak za IT bezbednost takođe je potvrdio krađu LinkedIn lozinki putem svog Twitter Feed-a, navodeći da su napadači postavili šifrovane LinkedIn lozinke na poznati Ruski hakerski sajt s ciljem traženja pomoći za njihovo dešifrovanje.

Finska sigurnosna kompanija CERT-Fi upozorava da iako detalji o korisnicima nisu objavljeni, napadači imaju pristup korisničkim podacima, kao i njihovim lozinkama.

Ono što treba odmah da uradite jeste da promenite svoju Linked lozinku!

LinkedIn do trenutka pisanja ovoga članka nije dala nikakvo zvanično obaveštenje vezano za kompromitovanje 6,5 miliona šifriranih lozinki.

Profesionalna društvena mreža LinkedIn ima više od 150 miliona korisnika, što ukazuje da je kompromitovano manje od 10 odsto korisničkih naloga, ali je to ipak veoma veliki broj.

LinkedIn lozinke su šifrovane sa SHA-1 kriptografskom hash funkcijom koja koristi SSL i TLS, i generalno se smatra relativno bezbednom, ali se ipak se može razbiti.

11 uhapšenih zbog krađe i prodaje konkurenciji Samsung-ove AMOLED tehnologije

Jedanaest osoba je uhapšen i optuženo za zločine u vezi sa krađom i prodajom AMOLED tehnologije koja je razvijena od strane kompanije Samsung. Tehnologija je navodno prodana jednom od TV proizvođača.

Specifična tehnologija koja je ukradena prilično je jedinstvena za Samsung-ove AMOLED ekrane Samsung. Nazvana “small mask scanning” (SMS), ova tehnologija je zamena za “fine metal masking” (FMM), jednostavan ali neefikasan metod u izradi OLED panela.

Suština je da Samsung-ov AMOLED proces, koji uključuje i SMS tehnologiju, omogućava proizvodnju mnogo većih AMOLED ekrana nego što je to sada moguće, i to bez potrebe da smanji supstrat stakla. Kompanija Samsung trebala je ove godine predstaviti 65” AMOLED TV koji je za 10 inča veći od televizora konkurencije.

Južnokorejska novinska agencija Yonhap izvestila je da je juče uhapšeno 11 osumnjičenih koji su ili bivši ili trenutni zaposlenici Samsung Mobile Display. Jedan bivši radnik kompanije Samsung navodno je primio oko 170.000 dolara od za sada neimenovane kompanije u zamenu za Samsung tehnologiju koja se koristi u njenim AMOLED TV. Radi se o 46 godišnjem radnik koji je dobro upoznat sa razvojem tehnologije, a njegovi motivi za krađu navodno nije novac već osveta zbog toga što nije unapređen u jednu od izvršnih pozicija u kompaniji Samsung.

Vlasti Južne Koreje navode da je ova osoba bezuspešno pokušala da proda ove informacije i jednom Kineskom proizvođaču ekrana.

Mnogi stručnjaci veruju da će sa ovom tehnologijom kompanija Samsung preuzeti vodeću ulogu na AMOLED TV tržištu, za koje se pretpostavlja da bi moglo dostići vrednost od 80 milijardi dolara.

Ruski sajber kriminalci pomoću SpyEye trojanca ukrali 3,2 milijuna dolara

Ruska sajber grupa Soldier otuđila je 3,2 milijuna dolara od američkih građana koristeći se trojancem za krađu podataka SpyEye-Zeus.

Ruska sajber grupa Soldier otuđila je 3,2 milijuna dolara od američkih građana koristeći se trojancem za krađu podataka SpyEye-Zeus.

Sigurnosna kompanija Trend Micro navodi da su od siječnja 2011 godine utvrdili da je Ruska sajber grupa Soldier bila u mogućnosti da kompromitira američka poslovanja, uključujući i banke, zračne luke, istraživačke institucije, pa čak i američku vojsku i Vlada, kao i obične građane.

Ukupno 25.394 sustava je zaraženo samo u periodu između 19. travnja i 29. lipnja, od kojih je 57% Windows XP sustava a čak 4.500 žrtava je imalo Windows 7 operacijski sustav.

Sigurnosna kompanija Trend Micro ne daje nikakvo objašnjenje po pitanju od koga je 3,2 milijuna dolara ukradeno, građana ili poslovanja niti koliko je ta brojka tačna. Za mnoge račune sa raznih aplikacija je utvrđeno da su kompromitovani a među tri najveća su Facebook, Yahoo i Google, ali se na popisu također nalaze i računi sa eBay, Amazon, PayPal i Skype-a.

Ruska sajber grupa Soldier je uglavnom usmjerena na Američke korisnika i povećanje broja uspješnih infekcija u SAD-u. Prema nekim informacijama grupa je čak kupovala američki web promet od druge Internet kriminalaca. Ono što sigurnosna kompanija Trend Micro navodi sa sigurnošću jeste da je ova Ruska grupa online kriminalaca koristila malware za krađu novca sa kompromitovanih računa ali i krađu ostalih korisničkih podataka.

Bankarski trojanaci kao što je SpyEye i stariji Zeus su korišteni u nekoliko velikih online zločina među koje spada i krađa 12 milijuna funti u Velikoj Britaniji kroz niz aktivnosti, uključujući i online bankovne prijevare. Također, postoje određene indicije da je početkom 2010 godine, pomoću trojanca Zeus izvršena krađa 20 milijuna funti, ali policija još uvijek to sa sigurnošću ne može da potvrdi.

Kineski Sud izrekao zatvorske kazne zbog krađe dizajna iPad 2

Kineski sud je osudio tri osobe na zatvorske kazne zbog krađe informacija o dizajnu Apple iPad 2 uređaja. Ove informacije su iskorišćene za proizvodnju zaštitnih futrola za uređaj koje su se pojavile nekoliko meseci pre nego što se Tablet pojavio na tržištu.

Narodni Sud presudio je ovog meseca da su tri osobe sarađivale u krađi tajni iz prostorija Apple-ovog dobavlača, Foxconn, koji izrađuje iPad uređaje u svojim fabrikama u Kini.

Utvrđeno je da je u julu prošle godine, Xiao Chengsong, šef kineske elektronske kompanije, kontaktirao Hou Pengna, bivšeg Foxconn radnika u vezi pribavljanja informacija o dizajnu iPad 2 uređaja.

Hou Pengna je potom sa 20.000 juana (3.090 dolara) podmitio Lin Kecheng, šefa sekcije za istraživanje i razvoj u okviru Foxconn grupe, koji je obezbedio dokumenta o dizajnu kučišta iPad 2 uređaja. Te informacije je potom iskoristila kompanija MacTop Electronics, čiji je vlasnik Xiao Chengsong, za proizvodnju više od 100 iPad 2 zaštitnih futrola koje su se nudile na prodaju preko web-a.

Xiao Chengsong je osuđen na 18 meseci zatvora i novčanu kaznu od 150.000 juana. Lin Kecheng je osuđen na 14 meseci zatvora i novčanu kaznu od 100.000 juana, dok je Hou Pengna osuđen na godinu dana zatvora novčanu kaznu od 30.000 juana.

Ne možemo davati nikakve komentare koji se tiču unutrašnje bezbednosti, ali Foxconn veoma ozbiljno shvata zaštitu svoje intelektualne svojine, kao i svojine svojih klijenata i s tim u obzr preduzima sve potrebne mere za zaštite,

navodi se u saopštenju kompanije Foxconn.

Narodni Sud u Shenzhen Baoan navodi da je ovom krađom učinjena šteta od 2,06 miliona juana.

Zynga hakirana: Ukradeni čipovi za poker vrijedni 12 milijuna dolara

Kako neki izvještaji navode netko je hakirao Zynga, čije su društvene igare na Facebooku fenomen novog doba. Haker je prebacio 400 milijardi virtualnih čipova za poker na svoj račun a zatim se dosjetio da ih proda na crnom tržištu. Vrijednost ukradenih čipova za poker na crnom tržištu je fantastičnih 12 milijuna dolara. No, očito ta ideja nije bila baš najpametnije pa je haker uhvaćen te je nakon toga i sam priznao krivnju.

Kako neki izvještaji navode netko je hakirao Zynga, čije su društvene igare na Facebooku fenomen novog doba. Haker je prebacio 400 milijardi virtualnih čipova za poker na svoj račun a zatim se dosjetio da ih proda na crnom tržištu. Vrijednost ukradenih čipova za poker na crnom tržištu je fantastičnih 12 milijuna dolara. No, očito ta ideja nije bila baš najpametnije pa je haker uhvaćen te je nakon toga i sam priznao krivnju.

Zanimljivo je to da je bila rasprava na Britanskom sudu, gdje je haker nastupio sa odbranom da krađa virtualnih čipova zapravo i nije krađa, pošto Zynga može da stvori koliko god želi virtualnih čipova. Odgovor Suda nije bio odgovarajući za hakera pošto je njegov odgovor bio da se virtualna roba može tretirati kao imovina, te da se ovakav transfer čipova na račun tretira kao krađa.

Ono što je ostalo nepoznato jeste kako je on uopšte uspio da hakira Zynga i da li gigant društvenih igrica radi nešto na tome kako se ovo ne bi ponovilo.

Kineski hakeri špijuniraju Indiju i čitaju Dalai Lama-ine email-ove

Kineske hakerske operacije su dospele na naslovne strane od kako je došlo do spora između kineske vlade i Google pre tri meseca. Pored očigledne Internet cenzure komunističke vlade, Google je još optužio Kinu za skrivanje hakera koji su odgovorni za politički motivisane sajber napade, kao što je hakerisaje Gmail naloga Kineskih aktivista za ljudska prava. Ove nedelje, računarski bezbednosni stručnjaci iz Munk School of Global Affairs na univerzitetu u Torontu su objavili da su pratili grupu Kineskih hakera za koju smatraju da su odgovorni za mnoga hakerisanja na mreži u proteklih osam meseci, i tvrde da mogu da dokažu da su ti hakeri odgovorni za krađu mnogih politički osetljivih materijala.

Kineske hakerske operacije su dospele na naslovne strane od kako je došlo do spora između kineske vlade i Google pre tri meseca. Pored očigledne Internet cenzure komunističke vlade, Google je još optužio Kinu za skrivanje hakera koji su odgovorni za politički motivisane sajber napade, kao što je hakerisaje Gmail naloga Kineskih aktivista za ljudska prava. Ove nedelje, računarski bezbednosni stručnjaci iz Munk School of Global Affairs na univerzitetu u Torontu su objavili da su pratili grupu Kineskih hakera za koju smatraju da su odgovorni za mnoga hakerisanja na mreži u proteklih osam meseci, i tvrde da mogu da dokažu da su ti hakeri odgovorni za krađu mnogih politički osetljivih materijala.

Prema pisanju The New York Times-a, uljezi su probili sistem nezavisnih analitičara, uzimajući izveštaje o nekoliko indijskih raketnih sistema. Oni su takođe imali pristup na lične e-mail-ove Dalai Lama i ukrali čak i dokumenata vezana za putovanja NATO snaga u Avganistan. Oni su takođe došli u posed političkih dokumenata koji navode zabrinutost Indije u vezi sa odnosima sa Afrikom, Rusijom i Bliskim Istokom. Prema nekim izvorima njihovi serveri se nalaze u gradu Chengdu na jugozapadu Kine.

U izveštaju se navodi da nema dokaza o umešanosti kineske vlade. Portparol ministarstva inostranih poslova Jiang Yu insistira na tome da Kineska vlada nema nikakve veze sa napadima.

HSBC priznala krađu preko 24,000 klijentskih naloga

Oko 24.000 HSBC klijentskih naloga u Švicarskoj je ukradeno od strane bivšeg zaposlenika, priznala je tvrtka. U prosincu je HSBC izjavio da je samo 10 komitenata pokradeno, a sve se to dogodilo prije tri godine. HSBC kaže da se podaci ne mogu koristiti za pristup korisničkim računima.

Bivši zaposlenik, Herve Falciani, koji je radio u HSBC-IT odjelu, pobjegao je u Francusku. Francuske vlasti naknadno su prikupile podatake, a zatim ih prosljedili Švicarskom saveznom tužitelju.

Švicarski financijski i bankarski regulator je priopćio da je pokrenuo "formalne upravne postupke protiv HSBC-a" zbog narušavanje sigurnosti.

HSBC, koji je otkrio povredu podataka u prosincu 2008 godine, je rekao da je od tada uložio 100 miliuna švicarskih franaka što je 93.3 miliuna dolara, za unaprijeđenje i poboljšanje sigurnosti svog sustava podataka.

On je rekao da je HSBC postala svjesna curenja nakon što su švicarske vlasti dobile informacije iz Francuske, a zatim 3. ožujka obavjestile banku.

Vijest o krađi dolaze iz SAD-a i nekih drugih Europskih zemalja koje pokušavaju prekinuti utaju poreza kroz korištenje inozemnih računa. U posljednjih nekoliko godina bilo je mnogo pritisaka na Švicarsku i Lihtenštajn da postanu transparentniji po pitanju računa koji su tamo.

U Njemačkoj, anonimni informator je ponudio na prodaju ukradene podatke iz neimenovane švicarske banke poreznim službenicima. Prije toga, Njemačka je kupila slične podatke o klijentima banke u Lihtenštajnu. Neke od ovih informacija je predala poreznim vlastima u Velikoj Britaniji. Francuske porezne vlasti istražuju do 3,000 svojih državljana pomoću bankovnih računa izvan zemlje. Vlasti su branili, način plaćanja za ukradene podatke, kao nešto što je u javnom interesu.

UK Revenue & Customs (HMRC) su platili oko 100.000 funti za informacije o svojim poreznim obveznicima s bankovnim računima u Lihtenštajnu, prema tvrdnjama računovođe UHY Hacker Young.

Plaćanje kriminalcima za ukradene podatke od banaka je vrlo upitno. Ako ljudi znaju da postoji tržište za ove podatke, oni će ih ukrasti u očekivanju da HMRC ili drugo porezno tijelo isplati neki veliki iznos za njih,

rekao porezni partner firme, Roy Maugham.