Arhiva za ‘trojanac’ tag

Kako ukloniti trojanski virus za rudarenje kripto-valuta sa vašeg računara

Imate problem sa računarom? Programi se sporo pokreću, otvoreni prozori se veoma sporo minimiziraju ili maksimiziraju, opterećenje procesora je veće od 70%? Velike su šanse da ste inficirani sa CPU ili GPU Miner trojancem.

CPU i GPU Miner su trojanski virusi koji bez vašeg znanja koriste resurse vašeg računara za “rudarenje” (mining) kripto-valuta kao što su Monero, Bitcoin, Ethereum, DarkCoin i drugi. Korišćenje “miner-a” za rudarenje kripto-valuta je sasvim legitimno međutim, ako se ovi trojanci koriste bez znanja vlasnika računara onda je to zlonamerna aktivnost.

Preporučujemo članak: “Zarada na Internetu: Rudarenje kripto-valuta“.

Kao što smo već rekli, trojanski virusi za rudarenje kripto-valuta su dizajnirani za krađu resursa vašeg računara i vaše električne energiju a cilj im je jednostavan, zaraditi novac rudarenjem kripto-valuta.

Jedini način da prepoznate da li je trojanski virus za rudarenje kripto-valuta instaliran jeste na osnovu simptoma koje može pokazati vaš računar a to su:

- Opterećenost procesora veća od 70%,

- Nepoznati procesi koji se pokreću u Task Manager-u,

- Računar počinje da radi znatno sporije ili uopšte ne reaguje,

- Windows se sporo otvara ili zadacima treba mnogo više vremena da bi odgovorili na vaše zahteve,

- Prilikom kucanja, potrebno je neko vreme da bi se tekst pojavio na ekranu,

- Igrice se ne mogu pokrenuti ili mnogo trzaju.

Zbog opasnosti koje predstavljaju CPU ili GPU Miner i njihove sve češće primene kao načina online zarade odlučili smo se objaviti ovaj vodič za uklanjanje trojanskih virusa za rudarenje kripto-valuta sa vašeg računara.

Prva stvar koju je potrebno uraditi jeste da se isključe svi programi koji bi mogli ometati ovaj proces uklanjanja trojanaca za rudarenje kripto-valuta. Za to će vam biti potreban program Rkill. On će na vašem računaru tražiti aktivne malware infekcije te pokušati da ih prekine kako ne bi ometale proces uklanjanja.

Preuzmite RKill.

Za pokretanje programa dvokliknite na ikonu iExplore.exe. RKill će pokušati zaustaviti sve procese koji su povezani sa CPU i GPU Miner trojancima kao i ostalim neželjenim programima. Kada završi, crni prozor će se automatski zatvoriti a otvoriće se log file kojeg možete pogledati.

Važno je da nakon što RKill završi ne restartujete računar jer će se svi ugašeni zlonamerni programi (malware) ponovo pokrenuti.

Nakon što ste završili sa RKill programom, preuzmite i instalirajte Malwarebytes Anti-Malware. Radi se o vrlo moćnom alatu koji bi trebao moći ukloniti sve CPU i GPU Miner trojance, adware i sve ostale neželjene programe (malware) sa vašeg računara.

Važno je napomenuti da će Malwarebytes Anti-Malware raditi bez ikakvih problema i sukoba zajedno sa vašim antivirusnim programom.

Preuzmite Malwarebytes Anti-Malware i sačuvajte ga na desktopu.

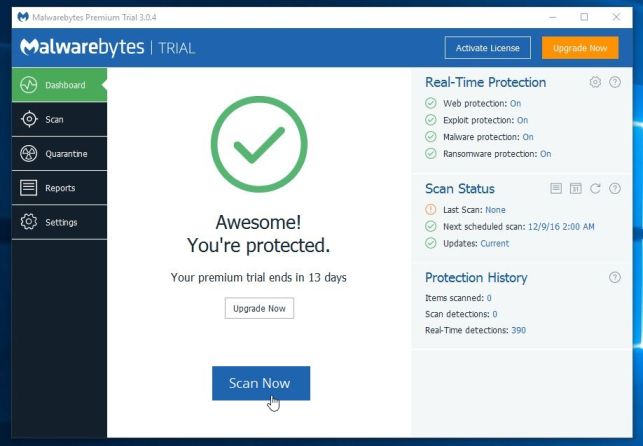

Dvokliknite na datoteku “mb3-setup-consumer” da biste instalirali Malwarebytes na računar. Prilikom procesa instalacije nemojte menjati podrazumevane postavke. Nakon završenog procesa instaliranja, Malwarebytes će se automatski pokrenuti te ažurirati antivirusnu bazu podataka. Skenirajte vaš računar klikom na dugme “Scan Now”.

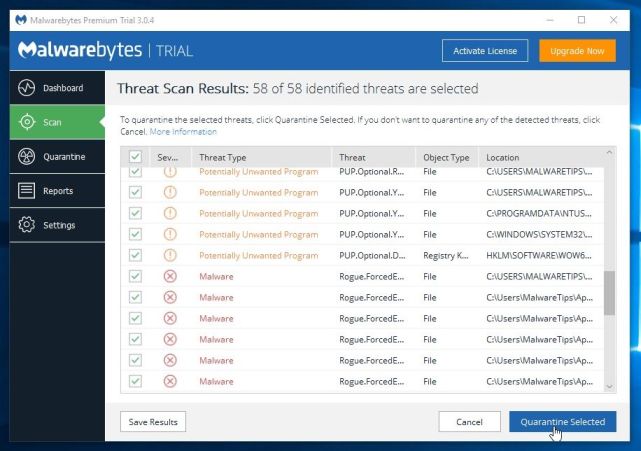

Kada se skeniranje završi, pojaviće se ekran koji prikazuje malware infekcije koje je Malwarebytes otkrio. Da biste uklonili te zlonamerne programe (malware) koje je Malwarebytes pronašao, kliknite na dugme “Quarantine Selected”.

Malwarebytes će poslati u karantin sve zlonamerne datoteke i ključeve registratora koje je pronašao. Da biste dovršili proces uklanjanja, Malwarebytes od vas može zatražiti da restartujete računar. Nakon restartovanja računara, trebalo bi da je Malwarebytes uklonio sve zlonamerne programe sa vašeg računara.

Možete zatvoriti Malwarebytes.

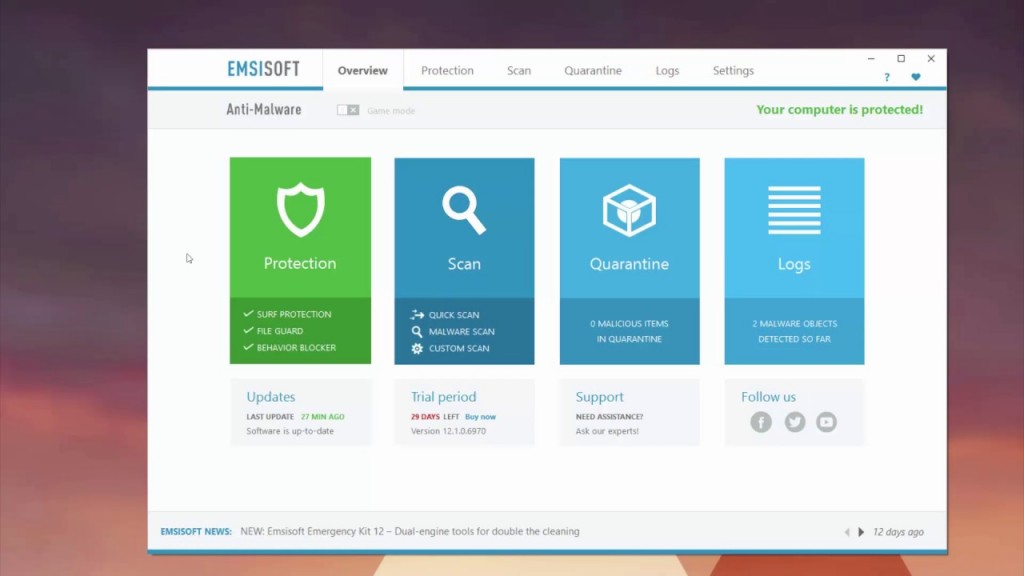

Sledeći korak je da preuzmete i instalirate Emsisoft Anti-Malware, koji će skenirati i ukloniti sve viruse, trojance, spyware, adware, crve (worms), dialers, keyloggers i ostale zlonamerne programe koji su možda preostali na vašem računaru.

Preuzmite i sačuvajte Emsisoft Anti-Malware na desktop vašeg računara.

Nakon što se preuzimanje završi, dvokliknite na ikonu EmsisoftAntiMalwareSetup_bc.exe da biste pokrenuli program. Ako se pojavi Windows Smart Screen sa upozorenjem, ignorišite ga i pokrenite program.

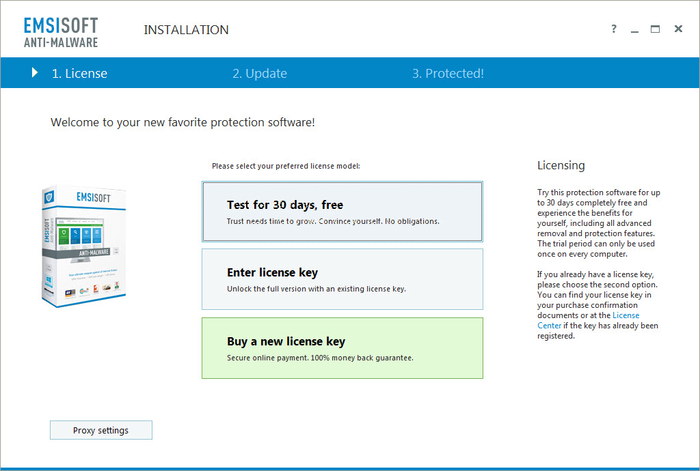

Na kraju ćete doći do ekrana koji vas pita koju vrstu licence želite da koristite sa Emsisoft Anti-Malware. Ako ne želite kupiti licencu izaberite Freeware ili Test for 30 days, opciju.

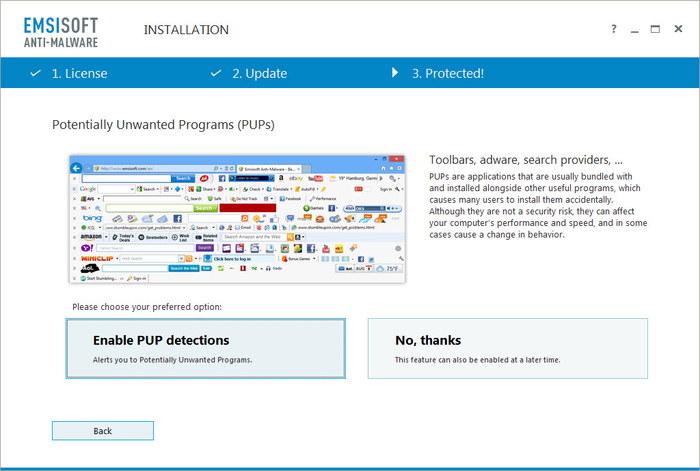

Emsisoft Anti-Malware će automatski ažurirati svoju antivirus bazu. Nakon završenog ažuriranja, pojaviće se ekran sa pitanjem da li želite omogućiti otkrivanje PUP-ova. Preporučujemo da aktivirate tu opciju tj. izaberite “Enable PUPs Detection” kako bi zaštitili računar od neželjenih programa kao što su alatne trake (toolbars) i adware.

Nakon završene instalacije pojaviće se početni ekran Emsisoft Anti-Malware programa.

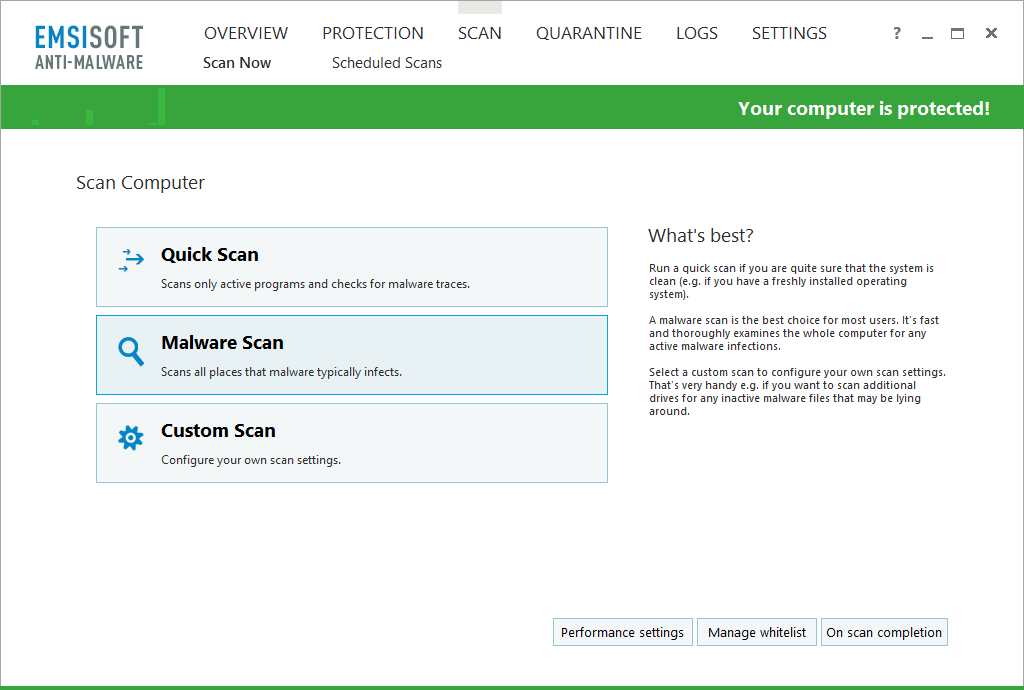

Kliknite na odeljak Skeniranje (Scan) i izaberite “Malware Scan” opciju. Emsisoft Anti-Malware će sada početi skenirati vašeg računara u potrazi za rootkite i malware infekcijama. Kada se skeniranje završi, program će prikazati rezultate skeniranja.

Kliknite na dugme “Quarantine Selected” kako bi pronađene infekcije poslali u karantin programa. Ako vam Emsisoft zatraži da restartujete računar kako bi se završio proces čišćenja, uradite to. Nakon toga, možete zatvoriti program.

Sa ovim bi vaš računar trebao biti očišćen od CPU i GPU Miner trojanaca.

U slučaju da i dalje imate probleme sa CPU i GPU Miner trojanaca prilikom korišćenja Internet pretraživača, možete to rešiti njegovim resetovanjem na podrazumevane postavke.

Ovo trebate uraditi samo u situaciji ako sa prethodnim koracima niste uspeli rešili problem trojanskih virusa za rudarenje kripto-valuta!

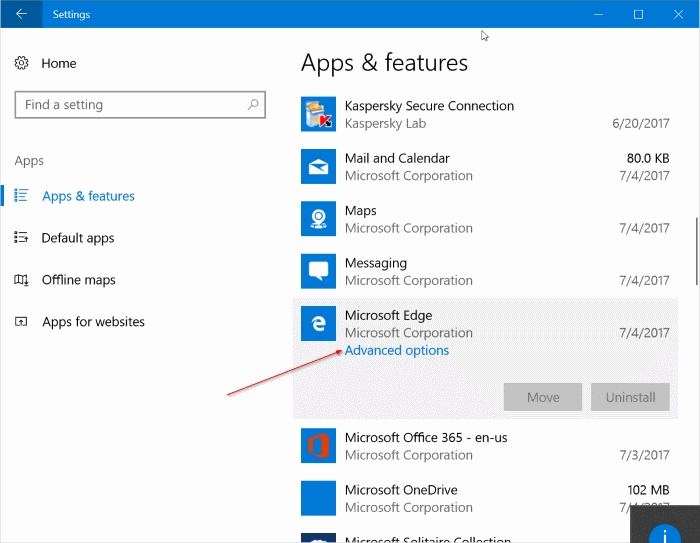

Kako resetovati Microsoft Edge

Resetovanje Edge pretraživača je prilično jednostavno. Sve što je potrebno uraditi jeste u Settings (Podešavanja) izabrati Apps (Aplikacije). Pod “Apps & features” (aplikacije i funkcije) pronađite Microsoft Edge i otvorite “Advanced options”.

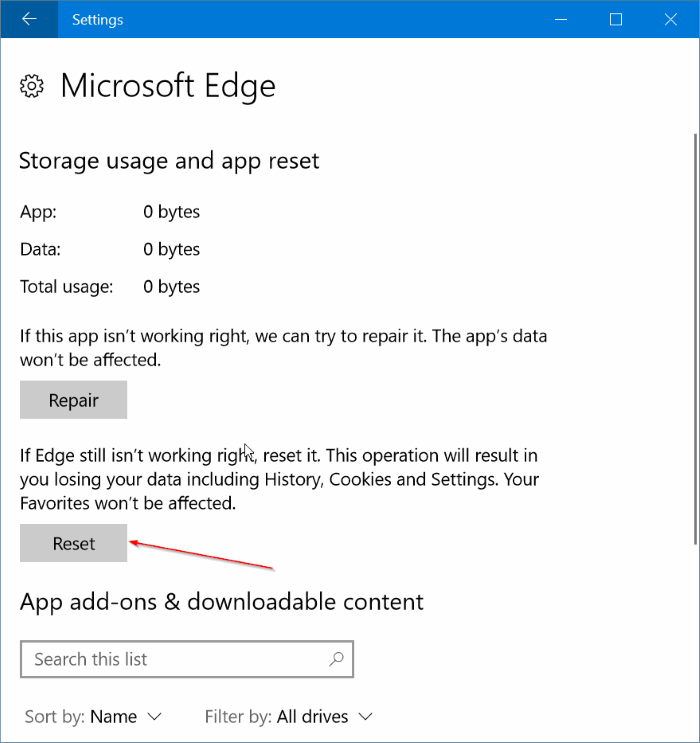

Na raspolaganju imate dve opcije: Repair i Reset. Kliknite “Reset” i sva podešavanja Microsot Edge pretraživača će biti vraćena na “Default” (podrazumevane) postavke.

Kako resetovati Google Chrome

Google Chrome ima opciju za resetovanje na podrazumevana podešavanja. Vaši sačuvani bookmarks i lozinke neće biti obrisane ili promenjene.

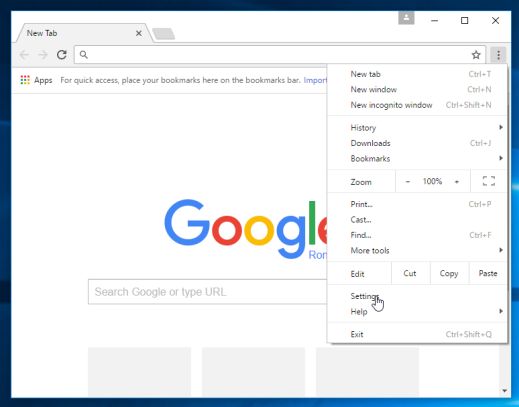

Otvorite Google Chrome na računaru. U gornjem desnom uglu kliknite na “More” (predstavljeno sa tri tačke), a zatim “Settings”.

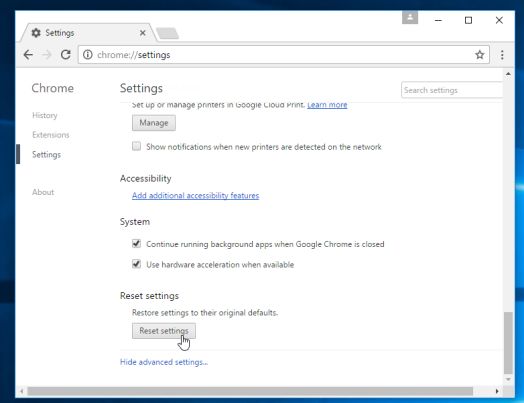

Na dnu ekrana kliknite “Show advanced settings” i pod sekcijom “Reset settings”, kliknite na “Reset settings”.

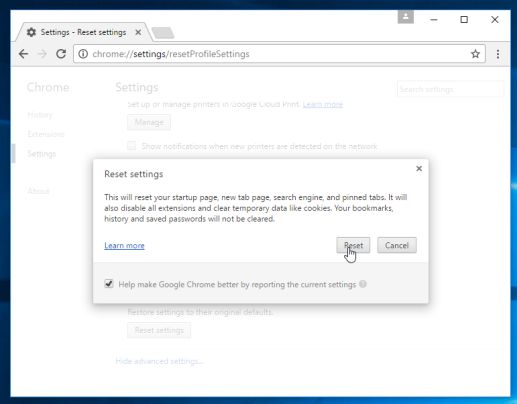

U dijalog okviru koji će se pojaviti kliknite na Reset.

Resetujte Mozilla Firefox

Ako imate problema sa Firefox-om, resetovanje može pomoći. Funkcija resetovanja rešava mnoge probleme tako što će Firefox ponovo vratiti u fabričko podrazumevano stanje, a istovremeno čuva vaše ključne informacije kao što su bookmarks, lozinke, istorija pregledanja i otvorene kartice.

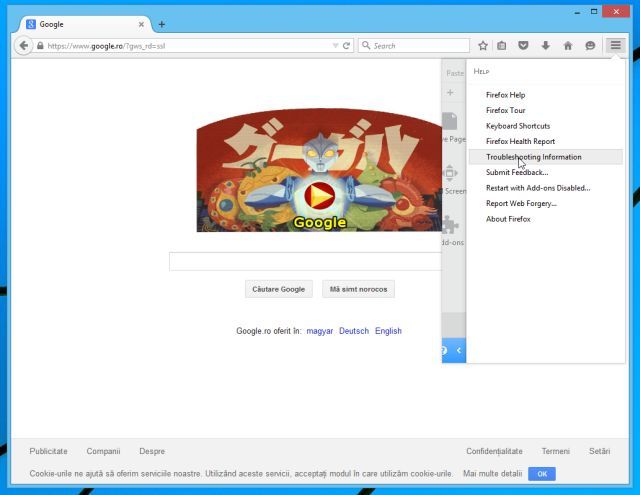

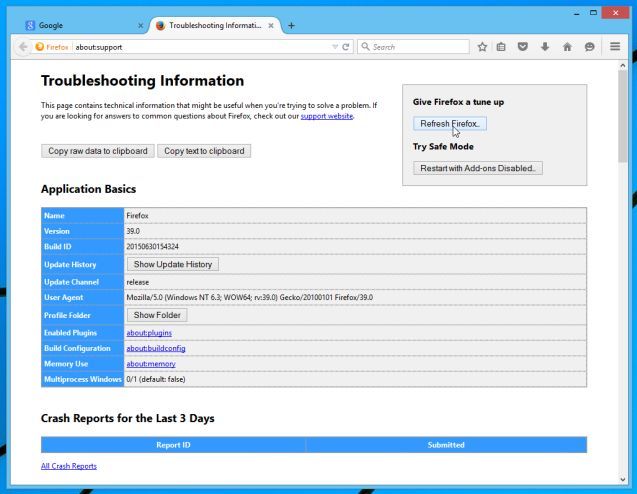

U gornjem desnom uglu prozora Firefox kliknite na dugme Firefox meni, a zatim kliknite na dugme “Help” (Pomoć).

Iz menija “Help”, odaberite “Troubleshooting Information” (Informacije o rešavanju problema).

Kliknite na dugme “Refresh Firefox” u gornjem desnom uglu stranice “Troubleshooting Information”.

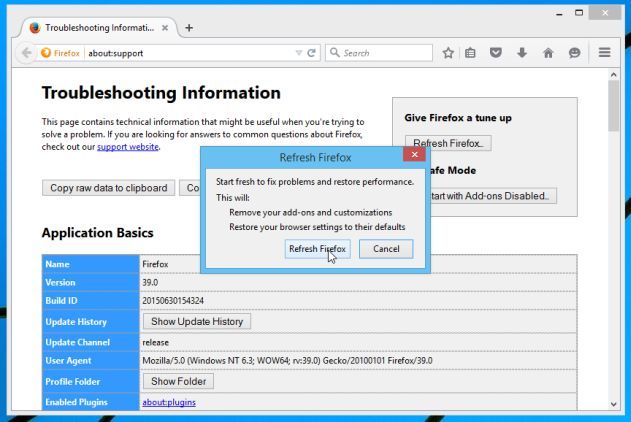

U prozoru za potvrdu koji će se otvoriti kliknite na dugme “Refresh Firefox”.

Nakon toga, Firefox će se zatvoriti i vratiće se na podrazumevana podešavanja. Kada se to uradi, u prozoru će biti prikazane informacije koje su uvezene. Kliknite na “Finish”.

Napomena: Vaš stari Firefox profil će biti postavljen na desktop u folderu pod nazivom “Old Firefox Data“ (Stari podaci o Firefox-u). Ako resetovanje nije rešio vaš problem, možete vratiti neke informacije koje nisu sačuvane kopiranjem datoteka u novi profil koji je kreiran. Ako vam ovaj folder više nije potreban, trebalo bi da ga obrišete jer sadrži osetljive informacije.

Vaša iskustva i savete vezane za trojance za rudarenje kripto-valuta možete podeliti sa svima nama u sekciji komentari.

Otkriven najsofisticiraniji Android trojanac

Novi trojanac nedavno je identificiran kao “Backdoor.AndroidOS.Obad.a” a sigurnosna kompanija Kaspersky opisuje ga kao najsofisticiraniji Android trojanac koji se pojavio do sada.

Trojanac koristi nekoliko nedokumentovanih sigurnosnih propusta da bi napravio pravu pustoš na nekoliko različitih načina.

Nakon što ovaj trojanac uspješno inficira uređaj, njegov prvi cilj je dobiti administratorska prava, ako u tome uspije, nećete ga moći izbrisati jer će uživati privilegije i dodatne mogućnosti kao na primjer da se sakrije na popisu pokrenutih aplikacija.

Ovaj trojanac može prouzročiti pravi haos. Na primjer, može slati SMS poruke na specifične telefonske brojevi i tako napadačima obezbjediti zaradu. Također, trojanac može preuzeti i instalirati neke druge zlonamjerne programe na vaš Android uređaj, pa čak i širiti malware na uređaje u blizini preko Bluetooth i Wi-Fi veze. Interesantno je to da ovaj trojanac napadačima omogućuje da mu naredbe šalju putem SMS-a.

Stručnjak kompanije Kaspersky, Roman Unuchek, u blog postu dublje analizira ovaj trojanac navodeći da on više liči na neki zlonamjerni program namjenjen uređajima koji koriste operativni sustavu Windows nego na neke druge Android trojance prvenstveno zbog svoje kompleksnosti i značajnog broja prethodno nepoznatih ranjivosti u sistemu.

Dobra vijest za vlasnike Android uređaja je ta da je ovaj trojanac barem za sada vrlo ograničenog dosega. Trenutačno, trojanac “Backdoor.AndroidOS.Obad.a” predstavlja tek 0,15 posto svih pokušaja malware zaraza na mobilnim uređajima.

Kompanija Kaspersky navodi da je o svojim nalazima već izvjestila Google koji bi u skorijoj budućnosti trebao da izađe sa ispravkom koja će neutralizirati ovaj trojanac.

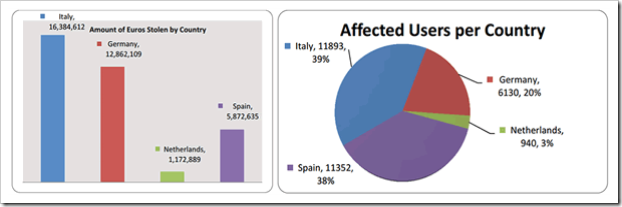

Trojanac Eurograbber prošao autentifikaciju sa dva faktora i ukrao 40 miliona evra iz evropskih banaka

Sofisticirani, višeslojni trojanac pod nazivom “Eurograbber” odgovoran je za krađu oko 40 miliona eura sa bankarskih računa širom Evropske Unije. Eurograbber je nova i veoma uspešna varijanta ZITMO ili Zeus-In-Mobile-Trojan. Treba reći da je napad ovim trojancem registrovan samo na banke u zemljama Evrozone, ali njegova varijacija bi mogla potencijalno uticati i na banke u zemljama van Evropske Unije.

Ova varijacija zloglasnog Zeus trojanca sposobna je za praćenje online bankarskih sesija i probijanje dva faktora autentifikacije sa onim što se naziva pametnim programiranjem i društvenim inženjeringom.

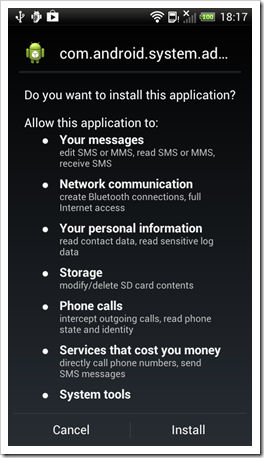

Da bi korisnik postao žrtva Eurograbber-a, on mora prvo da koristi računar zaražen sa ovim trojancem. Plan obično podrazumeva da se namami korisnik na zlonamerni Web sajt. Kada inficira računar korisnika, trojanac će pratiti dešavanja na pretraživaču s ciljem praćenja bankarskih sesija. Kada korisnik poseti sajt banke, Eurograbber će ubrizgati JavaScript i HTML oznaku u njegov pretraživač, što će rezultirati sa prozorom koji će od korisnika zatražiti njihov broj telefona pod izgovorom “nadogradnje bezbednosti bankinog softvera”. To je ustvari ključ sa kojim Eurograbber prolazi autentifikaciju sa dva faktora.

Pošto se ovaj zahtev za brojem telefona pojavljuje kada korisnik otvori sajt banke, on će bez mnogo razmišljanja i sumnje upisati svoj broj telefona. Sledeće, korisnici pametnih telefona dobiće lažnu SMS poruku sa kojom se od njih traži da instaliraju aplikaciju koja je navodno “besplatni softver za šifrovanje”. Nažalost, .APK (Android) ili .JAD (BlackBerry) datoteka na koju poruka linkuje je ustvari aplikacija koja ima sposobnost da presretne SMS poruke koje šalju banke a koje sadrže transakcijske autorizacijske brojeve (TAN). TAN su jednokratni autorizacijski kodovi koje koriste neke banke za odobravanje finansijskih transakcija i zbog (ironično) povećanja bezbednosti.

Dalje, korisniku će biti predstavljeno uputstvo za završetak procesa, čime se osigurava da su njihov računar i mobilni telefon kompromitovani.

Sledeći put kada se korisnik prijavi na sajt svoje banke, trojanac će automatski pokrenuti transfer novca pod krinkom njihove bankarske sesije. Ove transakcije bi obično se kreću u rasponu od 500 do 250.000 evra. U normalnoj situaciji korisnik bi dobio SMS obaveštenje koje sadrži jednokratni TAN za odobravanje transakcije, međutim trojanac na pametnom telefonu će tiho presresti SMS, pokupiti TAN i odobriti transakciju. Vlasnik će tek kasnije primetiti da na njegovom računu nedostaje određeni iznos novca.

Svi oni koje interesuje više pojedinosti o Eurograbber trojancu mogu pročitati detaljan izveštaj koji su obavili Versafe i Check Point Software Technologies u kojem se otkriva kako ovaj trojanac radi.

Sigurnosni stručnjaci upozoravaju: Onemogućite Java na svojim računalima

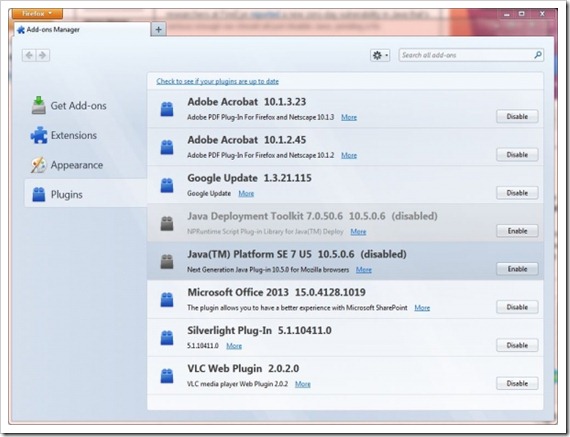

Mozilla je izdala priopćenje u kom upozorava Firefox korisnike da na svojim računalima onemoguće Oracle Java plugin nakon što su istraživači otkrili da sajber kriminalci aktivno iskorištavaju još jednu u nizu njenih ranjivost.

Atif Mushtaq, sigurnosni istraživač u kompaniji FireEye prvi je otkrio ovaj propust u Java pluginu. On navodi da je otkrio da se opasnost koja iskorištava ovu ranjivost nalazi na domenu ok.xxx4.net i trenutno je hostovana na Tajvanu. Ako se desi da je vaše računalo kompromitirano iskorištavanjem ove ranjivosti u Java, onda je vrlo vjerojatno da je na njega instaliran Dropper.Ms.PMs, koji podatke sa vašeg računala šalje natrag na zasebne komandne i kontrolne servere pomoću IP 223.25.233.244, u Singapuru.

U ponedeljak su sigurnosni istraživači Andre DiMino i Mila Parkour objavili da se putem ove slabosti na vaš računar instalira Poison Ivy, trojana sa daljinskim pristupom, i da je trenutni broj inficirani računala još uvije relativno mali, sa tendencijom rapidnog rasta.

Razlog za bojazan da bi moglo zaista doći do rapidnog rasta broja inficiranih računala prvenstvano je zbog toga što se kompanija Oracle obično drži tromjesečnog ciklusa ažuriranja, tako da bi se patch (zakrpa) mogao pojaviti tek za nekoliko tjedana pa čak i mjeseci.

Kao korisnik, ovaj problem biste trebali shvatiti vrlo ozbiljno s obzirom da trenutno ne postoji zakrpa iz kompanije Oracle. Za sada, naša preporuka je da u potpunosti onemogućiti Javu dok se ne pojavi zakrpa iz kompanije Oracle. Ovo možete uraditi putem plugin sekcije na većini preglednika a ne samo na Mozilla Firefox.

600.000 Mac računara zaraženo Flashback trojancem

Ideja da ste sa Mac računarom imuni na viruse sada je definitivno stvar prošlosti. Naravno, zlonamjerni programi za Mac računare prisutni su već godinama, ali sada je otkriven Botnet koji ovaj do skoro relativno mali problem čini veoma rasprostranjenim problemom.

Iako većina hakera za metu ima Windows računala, ovaj trojanac koji je nedavno otkriven rasprostranjen je na više od pola milijuna Mac računala diljem svijeta.

Flashback trojanac otkriven je prošle godine i tada je kompanija Apple brzo reagirala zakrpivši propuste. Međutim, ova najnovija varijacija Flashback trojanca koja je otkrivena prošli tjedan koristi nezakrpane ranjivosti Java unutar Mac OS X.

Ruska kompanija koja stoji iza antivirus programa Dr.Web navodi da je otkrila da je zlonamjerni program nazvan "BackDoor.Flashback.39" trenutno prisutan na najmanje 600.000 Mac računala. Ovaj virus ima sposobnost da koristi Java ranjivosti za presretanje lozinki i drugih privatnih podataka, a zatim da te podatke prenosi osobi ili grupi koja ga je kreirala.

Kompanija Oracle navodi da je ovaj problem riješen sa ažuriranjem iz veljače ali da Apple nije odmah reagirao već je ovu ispravku počeo slati tek početkom ovog tjedna, nakon što su se pojavile informacije o velikoj rasprostranjenosti najnovijije varijante Flashback trojanca.

Ruska antivirus kompanija navodi da se 57 posto zaraženih Mac računala nalazi u SAD-u a 20 posto u Kanadi.

Sigurnosni stručnjaci kompanije F-Secure objavili su jednostavan vodič sa kojim žele da pomognu Mac korisnicima da utvrde da li su zaraženi ili ne, a zatim i da sa svojih računala uklone sve zlonamjerne datoteka koje se vežu za Flashback trojan.

13 zaraženih aplikacija sa Android Marketa zarazilo 5 milijuna korisnika

Antivirus kompanija Symantec objavila je da je u dosada najvećoj Android malware kampaniji zaraženo oko 5 milijuna korisnika preuzimanjem zaraženih aplikacija sa Google Android Market-a.

Antivirus kompanija Symantec objavila je da je u dosada najvećoj Android malware kampaniji zaraženo oko 5 milijuna korisnika preuzimanjem zaraženih aplikacija sa Google Android Market-a.

Prema kompaniji Symantec, malware je bio pakiran u 13 različitih aplikacija od tri različita izdavača, sa naslova od "Sexy Girls Puzzle" do "Counter Strike Ground Force". Symantec upozorava korisnike da su mnogi od ovih zaraženih aplikacija još uvijek dostupne na Android Market-u.

Antivirus kompanija navodi da je taktika kojom se služe tvorci ovog Android malware ta da oni u legitimnu aplikaciju ubacuju svoj zlonamjerni Kod, a zatim aplikaciju ponovno vrate na tržište u nadi da će se korisnici zbuniti i umjesto prave preuzeti ovu lažnu aplikaciju.

Symantec procjenjuje da se sa ovih 13 aplikacija ukupno zaraženo između milijun i 5 milijuna Android korisnika i da je ovo do sada najveća malware kampanja na Android Market-u.

"Android.Counterclank" je trojanac koji kada se instalira na Android smartphone prikuplja širok spektar informacija, uključujući bookmarks i informacije o proizvođaču a također modificira i početnu stranicu preglednika. Ako se netko sučajno pita koji je cilj ovog malwarea i šta njegovi tvorci imaju od toga, naravno odgovor je online zarada.

Online zarada tvoraca malwarea dolazi od prikazivanja neželjenih oglasa na zaraženim Android telefonima.

Android.Counterclank je manja varijacija starijeg Android trojanca Android.Tonclank koji je otkriven u lipnju 2011 godine.

Treba naglasiti da je svih 13 zaraženih aplikacija besplatno za preuzimanje. Symantec navodi da su obavjestili Google o otkriću ovog malware, ali da Google nije bar za sada adekvatno reagirao.

Kompanija Symantec je objavila popis 13 zaraženih Android aplikacija na svom web sajtu.

Novi Mac OS X trojanac DevilRobber krade podatke i Bitcoins

Mnogo puta kada se neki softverski paketi nude besplatno, iza njih stoje prevaranti koji ih koriste kao mamac za širenje trojanaca i drugih zlonamernih programa među sistemima ljudi koji pokušavaju da izbegnu plaćanje za softver.

Mnogo puta kada se neki softverski paketi nude besplatno, iza njih stoje prevaranti koji ih koriste kao mamac za širenje trojanaca i drugih zlonamernih programa među sistemima ljudi koji pokušavaju da izbegnu plaćanje za softver.

Ova praksa nije ništa novo, pre nekoliko godina pojavio se trojanac pod nazivom iServices koji je pronađen ugrađen u piratske kopije Apple iWork ‘09 paketa. On je kao i većina trojanaca pokušao da kontaktira remote servere i da pošalje lične podatke i preuzime zlonamerne datoteke na zaraženim sistemima.

U poslednjih nedelju dana, još jedan sličan trojanac pod nazivom DevilRobber ili Miner-D pronađen je ugrađen u piratskim kopijama alata za manipulaciju slikama, Graphic Converter. To je popularan program kojeg je Apple imao u paketu sa Mac sistemima. Graphic Converter program je legitiman softver ali njegova kompromitovana verzije koja se pojavila na sajtovima za delenje sadržaja sadrže malware.

Kao i kod drugih trojanaca i ovaj novi takođe pokušava da ukrade lične podatke, međutim, njegov osnovni cilj je da iskoristi zaražene računare za falsifikovanje Bitcoin virtuelne valute.

Svaki Bitcoin je sličan sertifikatu kojem je dat šifrovani potpis za pojedinca i koji se čuva u virtuelnom “novčaniku” za tog korisnika. Kada se Bitcoin prenosi drugom pojedincu, šifrovani potpis se prosleđuje novom korisniku i čuva u novčaniku tog korisnika, nudeći u suštini sličan vrednosni transfer kakav je u slučaju kada država sponzoriše monetarne sistema kao što su dolar ili evro.

Da bi se napravio balans sistema, Bitcoin mreža ima programe pod nazivom Miners koji uzimaju u obzir broj izvršenih Bitcoin transakcija a potom stvara nove po stopi koja se bazira na korištenju. U suštini Miners (rudari) su slični Centralnim bankama jer prate broj novca u opticaju kako bi se sprečila veštačka inflacija ili deflacije.

Bitcoin valuta je ideja koju jedni smatraju veoma opasnom a drugi obećavajućom, ali, kao što postoji problem falsifikovanja stvarnih valuta tako postoje pokušaji da se falsifikuju i Bitcoins. Tome u prilog ide i postojanje Bitcoin Exchange servisa koji nude razmenu za robu ili konvertovanje u dolare, evre i još neke druge konvencijalne valute. Pogledaj kompletan post »

Novi Mac trojanac predstavlja se kao PDF datoteka!

Malware je i dalje minimalna opasnost za većinu Mac korisnika, ali to ne znači da napadači na razne načine ne pokušavaju da ukradu podatke ili pak da pretvore korisnikova računala u botnet trutove.

Malware je i dalje minimalna opasnost za većinu Mac korisnika, ali to ne znači da napadači na razne načine ne pokušavaju da ukradu podatke ili pak da pretvore korisnikova računala u botnet trutove.

Novi Mac trojanac predstavlja se kao PDF datoteka i nastoj da računala korisnika pretvori u botnet trutove, navode istraživači F-Secure.

Ovaj malware je identificiran kao Trojan-Dropper:OSX/Revir.A, koji instalira Backdoor:OSX/Imuler.A, na korisnikov Mac. Trenutno, Backdoor ne komuniciraju ni sa kim. Komandni i kontrolni centar za ovaj malware je očito razotkriven Apache instalacijom, koji miruje na sadašnjem domenu još od svibnja ove godine. Zbog toga, korisnici koji su potencijalne žrtve ovakvog napada nisu za sada vidjeli nikakve loše učinke ali to bi se mogao promijeniti ako se ova datoteka raširi na veći broj Mac računala.

Kao što je spomenuto ranije, ovaj trojanac se širi tako što pravi samog sebe kao PDF datoteku i koji se prikazuje na zaslonu kao dokument na Kineskom jeziku u pokušaju da u pozadini sakrije svoju aktivnosti.

Nažalost, za sada nema informacija o tome kako se točno malware distribuira, ali kao i kod drugih zlonamjernih programa, on se može distribuirati putem spam e-mailova i web stranica. Ako primjetite nepoznati PDF koji se pokreće automatski na vašem sustavu, onda ste i vi njegova žrtva. Kao i kod drugih zlonamjernih programa na OS X, oni moraju biti eksplicitno pokrenuti od strane korisnika kako bi se instalirali, pa stoga oprez sa programima koje ste preuzeli, pogotovi ako su na neočekivanom jeziku ili sadrže mnogo pravopisnih i gramatičkih grešaka.

Osim korištenje malware skenera, sam OS X sada ima nekoliko načina borbe protiv ovakvih trojanaca. Pa tako, sustav zastavlja svaki program koji je preuzet a vas upozorava da je to prvi put da pokrećete tu datoteku.

Ruski sajber kriminalci pomoću SpyEye trojanca ukrali 3,2 milijuna dolara

Ruska sajber grupa Soldier otuđila je 3,2 milijuna dolara od američkih građana koristeći se trojancem za krađu podataka SpyEye-Zeus.

Ruska sajber grupa Soldier otuđila je 3,2 milijuna dolara od američkih građana koristeći se trojancem za krađu podataka SpyEye-Zeus.

Sigurnosna kompanija Trend Micro navodi da su od siječnja 2011 godine utvrdili da je Ruska sajber grupa Soldier bila u mogućnosti da kompromitira američka poslovanja, uključujući i banke, zračne luke, istraživačke institucije, pa čak i američku vojsku i Vlada, kao i obične građane.

Ukupno 25.394 sustava je zaraženo samo u periodu između 19. travnja i 29. lipnja, od kojih je 57% Windows XP sustava a čak 4.500 žrtava je imalo Windows 7 operacijski sustav.

Sigurnosna kompanija Trend Micro ne daje nikakvo objašnjenje po pitanju od koga je 3,2 milijuna dolara ukradeno, građana ili poslovanja niti koliko je ta brojka tačna. Za mnoge račune sa raznih aplikacija je utvrđeno da su kompromitovani a među tri najveća su Facebook, Yahoo i Google, ali se na popisu također nalaze i računi sa eBay, Amazon, PayPal i Skype-a.

Ruska sajber grupa Soldier je uglavnom usmjerena na Američke korisnika i povećanje broja uspješnih infekcija u SAD-u. Prema nekim informacijama grupa je čak kupovala američki web promet od druge Internet kriminalaca. Ono što sigurnosna kompanija Trend Micro navodi sa sigurnošću jeste da je ova Ruska grupa online kriminalaca koristila malware za krađu novca sa kompromitovanih računa ali i krađu ostalih korisničkih podataka.

Bankarski trojanaci kao što je SpyEye i stariji Zeus su korišteni u nekoliko velikih online zločina među koje spada i krađa 12 milijuna funti u Velikoj Britaniji kroz niz aktivnosti, uključujući i online bankovne prijevare. Također, postoje određene indicije da je početkom 2010 godine, pomoću trojanca Zeus izvršena krađa 20 milijuna funti, ali policija još uvijek to sa sigurnošću ne može da potvrdi.

Microsoft upozorava da korisnici isključivanjem UAC postaju laka meta online napada

Alarmantan broj Windows korisnika nepotrebno je otvario mogućnost da postanu mete online napada isključivanjem User Access Control (UAC) koji dolazi sa Windows 7 i Vista, priopćila je kompanija Microsoft.

Prema nekim pretpostavkama za gotovo 23 posto osobnih računala je utvrđeno da su zaražene opasnim vrstama rootkit i crva, a radi se o račnalima na kojima je UAC onemogućen. To kako je UAC onemogućen na tim strojevima je vrlo zanimljiva stvar.

Postoje samo tri načina za to, prvi korištenjem ranjivosti softvera za cijanje usluge koja ima administratorske privilegije po defaultu, taktika koja se ispostavila da djeljuje u sve većem broju slučajeva. Svaki malware koji dođe ovako daleko može isključiti UAC, zaustavljanjem njegovih zahtjeva za administratorske privilegije nakon svakog ponovno paljenje računara.

Druga metoda je da se korisnik prevari da klikne na "da" kada se UAC obavještenje pojavi.

Treći način je da se zarazi računalo na kojem je UAC već onesposobljen, a to je nešto za što Microsoft smatra da se veoma rijetko događa.

Virusi iz skupine Sality, Alureon rootkits, lažni antivirusi poput FakePAV, crv Autorun i trojanac Bancos su sve varijante koje će isključiti UAC,

navodi u priopćenju Microsoft Malware Protection Center.

Poruka je jasna, korisnici bi trebali uvijek imati UAC uključen dok bi poslovanja mogla jednostavno ograničiti Windows admin prava i potpuno zaobići ovisnost o UAC.

Također, osim ovog upozorenja kompanije Microsoft, također treba obratiti pozornost na novi malware koji se veoma brzo širi. U manje od dva tjedna, malware koji je usmjeren na e-commerce web stranice do sada je zarazi više od 6 milijuna stranica. Malware, pod nazivom willysy, iskorištava ranjivosti u popularnoj platformi za online trgovinu, osCommerce.

Sigurnosna tvrtka Armorize je 24 srpnja prvi put izvijestila o postojanju ovog malware-a i tada je utvrđeno da jeinficirano 90.000 stranice. Drugi uvid u inficiranost malware-om willysy pokazao je da se infekcija proširio na oko 6.300.000 stranica. Iako je identitet malware napadača za sada još uvijek nepoznat, tvrtka Armorize izvještava da je na tragu osam IP adrese, kao mogućim izvorima napada, i sve su locirane u Ukrajini.

Tvrtka Armorize navodi da napad iskorištava tri poznate ranjivosti u osCommerce verziji 2.2. Ove ranjivosti omogućavaju napadačima da postave nevidljivi okvir (iFrame) na stranice, a zatim ubrizgaju zlonamjerni Kod (JavaScript) u stranicu, koji će zaraziti posjetitelja online trgovine.

Nakon što se infekcije proširi na računalo posjetitelja, ona cilja ranjivosti u Java, Adobe Reader, Windows Help Center i Internet Explorer-u. Iako su propusti u ovim programima poznati i za njih već postoje zakrpe, napadači se nadaju da korisnik nije zakrpio sve programe.

Prema navodima osCommerce, open source software koristi oko 250.000 trgovaca, programere, pružatelja usluga i entuzijasta.